Profesora de verdad disculpe lo mal que se ven algunas imagenes del video, pero aun aplicandole horas a la edición al convertirlo en varios formatos se pierde calidad del mismo.

Video

—

Posted: May 7, 2014 in Uncategorized

Al seguir los pasos descritos en la presentación anterior se puede tener más detalles al seguir las descripciones presentadas a continuación.

Video

—

Posted: May 7, 2014 in Uncategorized

VÍDEO DE REFERENCIA QUE INDICA LAS ACTIVIDADES A SEGUIR PARA UNA PLANIFICACIÓN DE PROYECTO EXITOSA.

Video

—

Posted: May 7, 2014 in Uncategorized

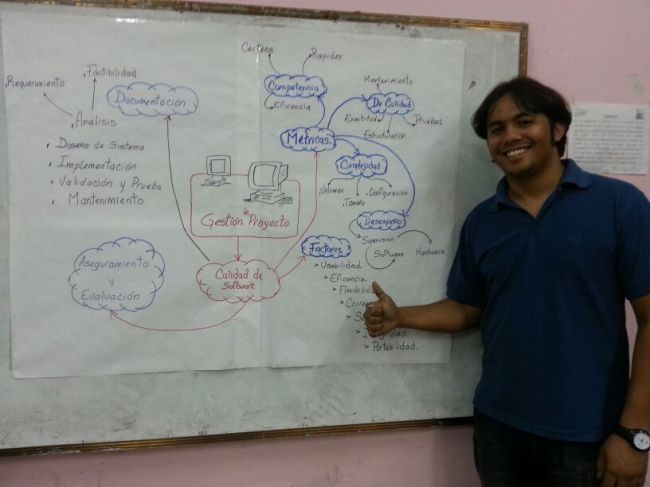

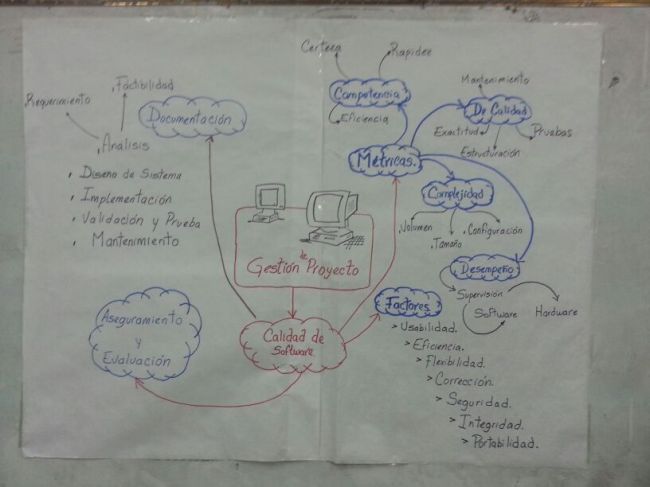

Cuando hablamos de La Gestión de Proyectos, esta no es más que la capacidad de reconocer los desafíos que te proporciona el cliente o la Empresa, para a través de ellos encontrar, revisar y evaluar las múltiples soluciones, seleccionando la que más responda a las definiciones de eficiencia y calidad, para después ponerla en práctica, acorde a los objetivos y planificación establecidos.

La gestión de proyectos simplemente en conducir un proyecto desde el comienzo hasta un final satisfactorio, haciendo uso conjunto de procesos, conocimientos, habilidades, herramientas y técnicas que orienten y motiven al personal a realizar satisfactoriamente su trabajo dentro del proyecto.

Calidad del software

- Es un concepto relativo (es una compleja mezcla de factores que varía para las diferentes aplicaciones y los clientes que las solicitan).

- Es un concepto multidimensional, referido a muchas cualidades.

- Está ligada a restricciones (por ejemplo, el presupuesto).

- Está ligada a compromisos aceptables (por ejemplo, plazos de fabricación).

- No es ni totalmente subjetiva ni objetiva.

- A nivel de empresa: para conseguir software de calidad, las organizaciones deben tener una estructura organizativa apropiada para fomentar el trabajo por la calidad de todas las personas y departamentos de la empresa, además de fomentar procesos específicos para asegurar la calidad.

- A nivel de proyecto: se trata de llevar a la práctica en las actividades cotidianas las disposiciones fijadas en el sistema de calidad. Se aplica durante todo el proceso de ingeniería del software, es decir, en Análisis, Diseño, Codificación y Prueba.

Calidad del software a nivel de empresa

- Gestión de la Calidad del SW: aspecto de la función general de la gestión que determina y aplica la política de calidad (objetivos y directrices generales de calidad de una empresa). Incluye planificación estratégica, asignación de recursos, etc.

- Aseguramiento o garantía de la Calidad del SW: conjunto de actividades planificadas y sistemáticas necesarias para aportar la confianza en que el producto satisfará los requisitos dados de calidad. Incluye evaluaciones, auditorías, revisiones, etc.

Estándares

ISO 9000

- Son estáticas, de escaso valor, lentas y muy caras

- No está plenamente orientado al software.

- En muchos casos se ha adoptado por obligación y para “cubrir el expediente” , lo que no mejora demasiado la calidad.

Marcos de trabajo

CMMI

SPICE

Factores de calidad

Factores operativos

- Corrección: el software cumple las especificaciones

- Fiabilidad: grado en el que el software es confiable, es decir, no tiene fallos

- Eficiencia: necesidad de recursos software y hardware del producto

- Seguridad: grado en el que puede controlarse el acceso al software y a los datos

- Facilidad de uso: grado de esfuerzo necesario para utilizar el software

Factores de mantenimiento

- Flexibilidad: esfuerzo necesario para modificar un programa

- Facilidad de prueba: esfuerzo requerido para realizar las pruebas de un programa

- Facilidad de mantenimiento: esfuerzo requerido para localizar y reparar un error

Factores evolutivos

- Portabilidad: facilidad para migrar el software de un entorno de operación a otro

- Capacidad de reutilización: grado en el que un programa o parte del mismo se puede utilizar en otras aplicaciones.

- Capacidad de interoperación: esfuerzo necesario para que un software opere conjuntamente con otros sistemas

Métricas de calidad

- Simple y fácil de calcular

- Empírica

- Consistente y objetiva

- Independiente del lenguaje de programación

- Que proporcione información útil

Fase de análisis

Punto función

2.Salidas de usuario.

3.Peticiones.

4.Archivos.

5.Interfaces externas.

Métrica bang

Métrica de calidad de especificación

Fase de diseño

Métrica de complejidad de Card y Glass

- Complejidad estructural: número de módulos que controla un módulo dado

- Complejidad de datos: suma de variables de entrada y salida de un módulo (dividido por el número de módulos que controla, para que no influya la complejidad estructural)

Métrica de cohesión y acoplamiento

Métricas orientadas a objetos

Profundidad árbol de herencia

Número de hijos

Acoplamiento entre clases

Fase de codificación

Complejidad ciclomática y esencial

Métricas orientadas a objetos

Estrategias de prueba

Unitarias

- Prueba del camino básico

- Prueba de cobertura de condiciones

- Hipótesis de error

- Clases de equivalencia

- Valores límite.

De integración

Integración súbita

Integración ascendente

Integración descendente

De validación

De sistema

- Pruebas de rendimiento

- Pruebas de seguridad

- Pruebas de recuperación

- Pruebas de interface

LA DOCUMENTACIÓN Y SU IMPORTANCIA:

La Documentación de el los Programas Es Un Importante Sumamente Aspecto, del tanto en el Desarrollo de la Aplicación de Como en el Mantenimiento De La Misma. Mucha Gente ningún Hace this instancia de parte del Desarrollo y no en sí da Cuenta de Que pierde la Posibilidad de la reutilización de instancia de parte del Programa en Otras Aplicaciones, el pecado necesidad de conocerse el Código al dedillo. La Documentación de la ONU Programa Empieza a la Vez Que la construcción del Mismo y justo Finaliza los antes de la Entrega del Programa o application al cliente. Mismo ASI, la Documentación Que se Entrega al cliente de Tendra Que Coincidir Con La versión final de los Programas Que Componen la application. Una Vez concluído el Programa, los Documentos Que se Deben entregar hijo Una Guía Técnica, Una Guía de la USO y de Instalación. Tipos de Documentación La Documentación Que Se Entrega al cliente en sí dividen claramente En Dos Categorías, interna y externa:

- Interna: Es Aquella Que se crea en el Mismo Código, ya Puede Ser en forma de comentarios o de Archivos de Información Dentro de la Aplicación.

- Externa: Es Aquella Que se escribe en cuadernos o libros, Totalmente ajena a la Aplicación en si. Dentro of this categoría also SE ENCUENTRA la Ayuda electrónica.

La Guía Técnica

En La Guía Técnica o Manual Técnico sí reflejan el Diseño del Proyecto, LA CODIFICACION De La Aplicación y Las Pruebas Realizadas párr do correcto FUNCIÓNamiento. . Generalmente this document this Diseñado personajes párr estafa Conocimientos de informática, Programadores generalmente El director Objetivo es el de facilitar el Desarrollo, Corrección y futuro Mantenimiento de la Aplicación De Una forma Rápida y Fácil.This Guía this Compuesta Por tres Apartados claramente diferenciados:

- Cuaderno de Carga:. Es Donde Queda REFLEJADA La Solución o Diseño de la Aplicación

de Esta instancia de parte de la Guia es unicamente destinada a Los Programadores. Debe Estar Realizado de tal forma Que permita la división del Trabajo - PROGRAMA Fuente: ES de Donde sí INCLUYE La codificación realizada Por los Programadores. This document Tener Florerias, una Vez do, Otra Documentación párr do Mejor Comprensión y Puede Ser de Gran Ayuda Para El Mantenimiento o Desarrollo Mejorado de la Aplicación. Este Documento debe Tener Una Gran Claridad en do escriturada párr do Fácil Comprensión.

- Pruebas: es the document Donde sí especifican el pisos de Pruebas Realizadas a lo largo de Todo el Proyecto y el los Resultados obtenidos.

LA Guía de la USO

Es Lo Que comúnmente llamamos el Manual del usuario. Contiene La Información Necesaria Para Qué los Usuarios utilicen correctamente la application. this document en sí Hace from La Guía Técnica Pero sí suprimen los tecnicismos y sí presentaciones de forma QUE SEA entendible párrafo el usuario Que hay mar Experto en informática. Un punto a Tener en Cuenta En Su Creación es Que No debe HACER Referencia Nessun un Apartado de La Guía Técnica y en el Caso de Que se Haga la USO de algun tecnicismo debe ir Acompañado de la ONU Glosario al final de Fácil Comprensión de La Misma párr do. LA Guía de InstalaciónEs la Guía Que Contiene La Información Necesaria párrafo implementar dicha Aplicación. Dentro de this document en sí encuentran las instructions párr La Puesta en Marcha del Sistema y las Normas de utilizacion del Mismo. Dentro de las Normas de utilizacion SE INCLUYEN also las Normas de Seguridad, del tanto las Físicas de como las Referentes al Acceso A La Información.

Conclusiones

Curso Módulo

1 Fundamentos de programación

2 Implantación de aplicaciones informáticas de gestión

Curso Módulo

1 Análisis y diseño detallado de aplicaciones informáticas de gestión

1 Programación en lenguajes estructurados

2 Desarrollo de aplicaciones en entornos de cuarta generación y con herramientas CASE

2 Diseño y realización de servicios de presentación en entornos gráficos

Curso Módulo

Sistemas operativos monopuesto

Aplicaciones ofimáticas.

Sistemas operativos en red.

Redes locales.

Seguridad informática.

Servicios en red.

Aportes de la tecnología a la seguridad informática en Venezuela

Posted: October 25, 2013 in UncategorizedEn referencia al tema de los aportes de la seguridad informática en Venezuela, me es difícil no tocar el tema tratado anteriormente en clases…Donde hablamos del supuesto Aporte al Plan Estratégico de la Nación 2013-2019… A según para el pueblo mediante el uso de ciencia y tecnología con visión emancipadora y liberadora. Tema algo incongruente y diríamos que vulgarmente bocón, cuando resaltamos la palabra “LIBERTADORA”… según GACETA OFICIAL DE LA REPUBLICA BOLIVARIANA DE VENEZUELA la cual decreta la siguiente: LEY ESPECIAL CONTRA LOS DELITOS INFORMÁTICOS, que es la que más referencia hace en relación al tema de “Seguridad Informática”, pero a pesar de que indica claramente en muchos de sus artículos las sanciones correspondientes para aquellas personas que irrumpen, extraen, dañan, extorsionan y cualquier cosa que no sea buena e interfiera con el desarrollo tecnológico de la nación o de una institución dentro de nuestro territorio, serán penalizados con cárcel o con pagos según unidad tributaria, con montos tan elevados que da hasta miedo siquiera pensar en cometer cualquiera de los considerados “Delitos informáticos”…Pero donde me parece incongruente (que no tiene sentido con lo establecido por la ley)…Es que desde que nuestro país se dividió por proselitismos políticos y diferencias de pensamiento, se ha generado una tendencia de persecución y hostigamiento como medida de guerra de poderes tecnológicos que son justificadas como “SEGURIDAD NACIONAL” siendo en realidad una invasión a la privacidad y derechos de aquella parte del pueblo que piensa diferente, donde todo lo que se plasme a través de internet esta a riesgo de ser expuesto por personas contrarias solo para perjudicar o desprestigiar, pasándose todas las leyes contra delito informáticos por donde mejor les parece…Caso claro de ello, la Diputada María Corina, que solo una mañana estaba conversando y expresando lo que ella mejor le pareció decir en casa de un amigo (Porque existe la liberta de opinión y pensamiento), y en menos de un pestañeo, ya estaba expuesto el audio de esta conversación sin su consentimiento en las redes sociales, o como más evidente fue el caso de “Mario Silva”..Que le hackearon una cuenta de correo de donde extrajeron y expusieron el audio de una reunión que sostuvo, en la cual realizo comentario y expreso lo que mejor le parecía…pero que a la final le costó su puesto en la farándula oficialista y la invasión (sin derecho a reclamar) de su privacidad..Siendo loco, irónico y digamos que hasta graciosos el que esta “LEY ESPECIAL CONTRA DELITOS INFORMÁTICOS” que para mi parecer solo es un adorno en la constitución para el pueblo.. La cual se le saca el polvo y se pone a funcionar a conveniencia del más astuto.

Y aunque hable de todo menos de las tecnologías …Es claro para mí, que si no respetan o aplican debidamente las leyes que establecen el cuidado y protección en el uso de estas tecnologías…que utilidad y beneficios pueden tener esas “tecnologías” que se aplican sin control y orden de las leyes? Y solo unas áreas (que no son precisamente las de seguridad informática) disfrutan de las normativas establecidas

LEYES ESPECIALES SOBRE LOS DELITOS INFORMÁTICOS Y SOBERANÍA TECNOLÓGICA.

Posted: October 16, 2013 in Uncategorized

1.- AL HABLAR DE LEYES ESPECIALES SOBRE LOS DELITOS INFORMÁTICOS establecida por el gobierno de la República Bolivariana de Venezuela y enmarcado en la Constitución a través de la cual se establecen parámetros en los artículos del 6 al 25 y normativas en referencia a la protección integral para los sistemas que utilizan tecnologías de información y especialmente el prever y sancionar los delitos cometidos a estos sistemas o a sus componentes, teniendo como objetivo principal dar sanción a todas las personas o entes que puedan incumplir esta ley en delitos en materia de:

Acceso indebido, sabotaje o daños al sistema, espionaje informatico, falsificación de documentos, hurto, fraude, Apropiacion indebida de tarjetas inteligentes, falsificaciones, violación a data o pesion de información de carácter personal, revelación indebida de datos, excibicion de material pornográfico, entre otras.

2.- EN CUANTO A LA LEY DE INFOGOBIERNO, en resumen, en sus artículos “2, 3 y 4”, en donde esta ley permite cumplir con el primer precepto del plan de Avance tecnológico del país, en materia de independencia y la soberanía tecnológica; ya que ordena el uso de un software libre en todos los entes de Gobierno y del Poder Popular, el cual es producido en el país. Promoviendo de esta manera:

La Infocultura, informática libre, programas y aplicaciones libres, evitar riesgos tecnológicos, sistemas y procesos confiables, entre otros.

3.- LEY DE FIRMAS DIGITALES EN VENEZUELA: En los articulos Nros. 27 y 28, establece que un documento firmado digitalmente tiene el mismo valor que un documento privado firmado y rubricado en original; es decir, tiene la fuerza o validez de un documento público como los documentos notariados o registrados.

Las firmas electrónicas avanzada y reconocida tienen como base el uso de la criptografía asimétrica o de clave pública, garantizando, en principio, los servicios de autenticación, integridad y no repudio, propios de la seguridad de la información.

A pesar de que la Ley de Mensajes de Datos y Firmas Electrónicas, está vigente desde el año 2001, no era posible firmar digitalmente documentos en Venezuela hasta que no se certificaran personas jurídicas que pudieran prestar este servicio. No fue sino hasta el año 2004, cuando se aprobó el Reglamento Parcial de la Ley de Mensajes de Datos y Firmas Electrónicas, estableciendo las reglas del juego para que entes públicos o privados pudieran certificarse y prestar el servicio de firmas digitales.

4.- LEY DE CIENCIAS Y TECNOLOGIA: artículo 110 de la Constitución al señalar que “El Estado reconocerá el interés público de la ciencia, la tecnología, el conocimiento, la innovación y sus aplicaciones y los servicios de información necesarios por ser instrumentos fundamentales para el desarrollo económico, social y político del país, así como para la seguridad y soberanía nacional. Para el fomento y desarrollo de esas actividades, el Estado destinará recursos suficientes y creará el sistema nacional de ciencia y tecnología de acuerdo con la ley. El sector privado deberá aportar recursos para los mismos. El Estado garantizará el cumplimiento de los principios éticos y legales que deben regir las actividades de investigación científica, humanística y tecnológica. La ley determinará los modos y medios para dar cumplimiento a esta garantía.

En los últimos años la ciencia y la tecnología han ocupado un espacio importante en el que hacer de las empresas nacionales, dando cumplimiento al postulado constitucional que establece que la ciencia, la tecnología y la innovación constituyen materias de interés público, a las cuales el Estado debe brindar apoyo de forma innegable. Lamentamos profundamente que el Estado en la nueva reforma de LOCTI no permita una participación directa de las empresas sino de manera indirecta, mediando este como regulador de los beneficios originado por las formas de pago de esta contribución parafiscal.

Algunos consejos para cuidar nuestra PC para que nos dure mas!!

Posted: August 28, 2013 in Uncategorized

Si tu amas a tu PC..!!en verdad pues talvez te ayudene stos consejos que te dare:

Paso 1

SOFTWARE ANTI-VIRUS Instalar anti-virus respetable te ayudará a librar tu computadora de virus, troyanos, etc., los cuales la hacen inmensamente más lenta. Hay cientos de programas para elegir. Yo sugiero kaspersky Anti-Virus. Poseen algunos de los mejores programas en la web. También hay anti-virus gratis disponibles, pero no son tan efectivos como los pagos.

Paso 2

DESFRAGMENTAR TUS DISCOS El fragmentado de los discos rígidos ocurre más que nada cuando borras archivos, los mueves o cuando tu computadora pierde poder inesperadamente. Desfragmentar regularmente ayuda a arreglar tus archivos, optimizarlos para más rápido acceso. El sistema operativo de Windows posee esta característica y es muy fácil de usar desde el menú de inicio. O puedes bajar la versión gratuita del desfragmentador Auslogic, el cual yo creo que es mejor.

Paso 3

Tormentas Electricas Apague el PC inmediatamente cuando haya tormentas eléctricas. Sabemos que es muy divertido o necesario utilizar la máquina bajo estas condiciones, pero es mejor esperar a un tiempo a que este fenómeno atmosférico amaine para prevenir posibles descargas de energía que fundan el sistema interno. Si no va a utilizar el portátil por un período de tiempo, saque la batería para evitar que el funcionamiento del aparato se vaya a ver afectado.

Paso 4

LimpiezaMantenga su computadora bien limpia. Aplique sobre ella un paño seco habitualmente para poder eliminar los rastros de polvo y otros componentes que se instalan dentro o fuera del sistema. No solamente hágalo con el aspecto exterior; dedique de vez en cuando a destapar el disco duro para hacerle una limpieza profunda, al menos dos veces por semana.

Paso 5

No golpear No la emprenda a golpes con la máquina cuando esta parece que no funciona como debería. Tenga paciencia porque a veces los equipos pueden bloquearse, y en este caso se trata de un fallo normal que ante un golpe puede causar, aquí sí, un verdadero problema. Tenga cuidado cuando tenga que desplazar el ordenador de su sitio: hágalo sin pisa, consciente de que está manejando algo muy delicado.

Paso 6

Actualizacion Actualiza tu PC de modo regular con los últimos drivers y actualizaciones de programas. Hacer esto mejorará la eficiencia de muchos de los programas y el funcionamiento general.

Paso 7

Desabilitar cosas innecesarias y desinstalacion de cosas que no sirven en el sistema..pero mas desactivar cosas que no sean utiles

Paso 8

RevisionEn caso de que tenga que trabajar o vaya a usar el computador u ordenador por un largo período de tiempo, revise que la estructura para su conexión esté adecuadamente organizada. Algunas veces cuando estamos manipulando una gran cantidad de datos, se nos olvida que algún cable de alimentación está mal conectado y, aparte de que puede hacer perjudicar nuestro trabajo, puede influir negativamente en el sistema eléctrico del equipo.

Paso 9

AmbienteSiempre se debe manterner la PC y usted en un lugar comodo para que los dos se sientan comodos

Paso 10

AguaCuando se este en la PC es recomendable mantenerla lejos del agua y no regar agua sobre ella mucho menos si esta encendida,tambien lejos de la humedad y el sol

Paso 11

ComidaCuando este en la PC no llevar comida sobre ella ni comer junto a ella.ya que sus residuos pequeños de comida caen y se meten en partes dificiles de sacar

Paso 12

DurezaNo tocar la pantalla con manos sucias ni aplastar ni maltratar el raton ni las teclas ni ninguna otra parte fuertemente

Paso 13

Razonar y Pensar Muchas veces me dicen que una computadora no está funcionando bien y descubro que han descargado programas de Internet o de un CD de un amigo. La instalación de software ocupará espacio en el disco duro, lo que provocará que tu computadora trabaje con más lentitud. Estos programas podrían también ser una puerta abierta para virus y causar que otros programas se colapsen. La clave: instalar tan pocos programas como sea posible. Si puedes, usa una segunda computadora para “jugar” y probar los programas que deseas usar en toda la empresa.

Paso 14

Eliminacion En forma muy regular -cada dos o tres meses- debes inventariar tu computadora para borrar los programas que no necesites. Éstos ocupan valioso espacio en tu disco duro, y, si no los usas, debes quitarlos por medio de la opción “Agregar / Quitar Programas”, que está en el “Panel de Control” en el menú “Inicio”.

Paso 15

CalentamientoNo tener mucho tiempo encendida la PC…ya que al producir mucho calor puede afectar varios cables u otros dispositivos internos